H ESET αποκάλυψε, σε έρευνά της, την κακόβουλη εκστρατεία EmissarySoldier, στην οποία η ομάδα APT LuckyMouse επιτίθεται σε κυβερνητικά δίκτυα και ιδιωτικές εταιρείες (τηλεπικοινωνιών, μέσων μαζικής ενημέρωσης και τραπεζών) στην Κεντρική Ασία και τη Μέση Ανατολή.

Η έρευνα που συμπεριλαμβάνεται στην Έκθεση της παγκόσμιας εταιρείας κυβερνοασφάλειας ESET για το Δημόσιο Τομέα και που ενσωματώνει απόψεις της Ευρωπαϊκής Επιτροπής, του CERN και της Europol, παρουσιάστηκε πρόσφατα σε εικονικό συνέδριο για την Ευρωπαϊκή Ημέρα Κυβερνοασφάλειας της ESET. Η μεγαλύτερη πρόκληση και κοινός εχθρός για όλες τις κυβερνήσεις είναι οι ομάδες προηγμένων επίμονων απειλών (APT).

Η στρατηγική της Ευρωπαϊκής Ένωσης για την κυβερνοασφάλεια, όπως και η στρατηγική όλων των κυβερνήσεων διεθνώς, αντιμετωπίζει προκλήσεις όχι μόνο από την υιοθέτηση της αρχής «εξ ορισμού ψηφιακός χαρακτήρας» (digital by default), αλλά και από την πανδημία COVID-19, από τη μαζική εφαρμογή της τηλεργασίας (από το σπίτι), καθώς και από απειλές όπως η κυβερνοκατασκοπεία, το ransomware και οι επιθέσεις στο δίκτυο της εφοδιαστικής αλυσίδας (supply-chain attacks). Η μεγαλύτερη πρόκληση από όλες όμως, και κοινός εχθρός για όλες τις κυβερνήσεις, είναι οι ομάδες προηγμένων επίμονων απειλών (APT).

Οι ομάδες APT αξιοποιούν εξελιγμένα εργαλεία

Η έκθεση της παγκόσμιας εταιρείας κυβερνοασφάλειας ESET για το Δημόσιο Τομέα παρουσιάστηκε πρόσφατα σε εικονικό συνέδριο για την Ευρωπαϊκή Ημέρα Κυβερνοασφάλειας της ESET. Η έκθεση εξετάζει τις πιθανές απειλές που συνιστούν οι ομάδες APT, υπογραμμίζει το σύνθετο χαρακτήρα τους και εστιάζει στην εκστρατεία EmissarySoldier, μια κακόβουλη εκστρατεία που εξαπέλυσε η ομάδα APT LuckyMouse χρησιμοποιώντας το σετ εργαλείων SysUpdate για να επιτεθεί σε μηχανήματα, μερικά από τα οποία έτρεχαν τη δημοφιλή εφαρμογή Microsoft SharePoint.

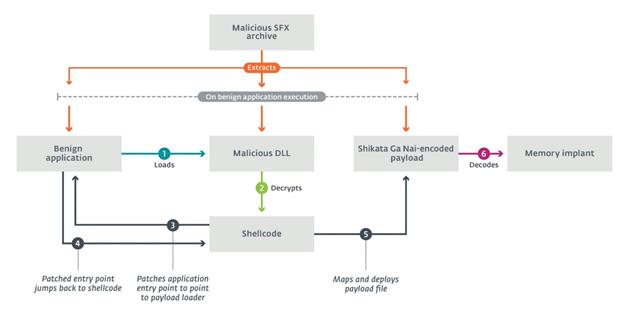

Αυτή η ανάλυση της ομάδας LuckyMouse εξετάζει το σχετικά άγνωστο σετ εργαλείων SysUpdate – τα πρώτα δείγματα του οποίου ανακαλύφθηκαν το 2018. Από τότε, η εργαλειοθήκη έχει δει διάφορα στάδια ανάπτυξης. Η ομάδα LuckyMouse εγκαθιστά το κακόβουλο λογισμικό της εφαρμόζοντας μια στρατηγική τριών στοιχείων: μια νόμιμη εφαρμογή ευάλωτη σε παραβίαση DLL, ένα προσαρμοσμένο αρχείο DLL που φορτώνει κακόβουλο αρχείο και ένα αρχείο raw binary payload κρυπτογραφημένο με τον αλγόριθμο Shikata Ga Nai.

Επισκόπηση του μοντέλου τριών στοιχείων

πηγή: ESET

Δεδομένου ότι η αρθρωτή αρχιτεκτονική του SysUpdate επιτρέπει στους χειριστές του να περιορίζουν την έκθεση κακόβουλων αντικειμένων κατά βούληση, οι ερευνητές της ESET δεν μπορέσαν να ανακτήσουν κάποιο κακόβουλο τμήμα και θεωρούν ότι αυτή θα είναι μια συνεχής πρόκληση σε μελλοντικές αναλύσεις. Ωστόσο, η ομάδα LuckyMouse αύξησε τη δραστηριότητά της το 2020, ενδεχομένως περνώντας μια διαδικασία αναπροσαρμογής όπου διάφορες λειτουργίες ενσωματώνονταν σταδιακά στο σύνολο εργαλείων SysUpdate.

Η παρακολούθηση της εξέλιξης των εργαλείων που αξιοποιούνται από ομάδες APT, όπως η ομάδα LuckyMouse, αποτελεί βασικό μέλημα, καθώς οι κυβερνήσεις έχουν την ευθύνη να διασφαλίζουν τη σταθερότητα για τους πολίτες, το επιχειρηματικό περιβάλλον και τη συνεργασία με άλλα έθνη-κράτη. Αυτά τα καθήκοντα διακυβέρνησης απειλούνται καθώς η LuckyMouse και άλλες ομάδες APT, συμπεριλαμβανομένων κρατικών φορέων και των συνεργατών τους, στοχοποιούν πλατφόρμες ευρείας συνεργασίας όπως το Microsoft SharePoint και η παροχή ψηφιακών υπηρεσιών.

Ο Δημόσιος Τομέας στο επίκεντρο

Τις χρονιές 2020 και 2021 ωρίμασαν αρκετές ερευνητικές συνεργασίες της ESET, μεταξύ αυτών και συνεργασίες με τον Ευρωπαϊκό Οργανισμό Πυρηνικών Ερευνών (CERN), την Ευρωπαϊκή Αστυνομική Υπηρεσία (Europol) και το Γαλλικό Οργανισμό Ασφάλειας των Συστημάτων Πληροφοριών (ANSSI). Όπως τονίστηκε στην εικονική εκδήλωση και στην έκθεση, οι κυβερνήσεις και οι υποδομές πληροφορικής τους θεωρούνται ως προεπιλεγμένοι στόχοι.

Όπως υπογραμμίζει η έκθεση, οι ειδικοί τεχνολογίας πρέπει να συνεχίσουν να υποστηρίζουν τις κυβερνήσεις στο κλείσιμο των κενών ασφαλείας και να παρακολουθούν τις τακτικές, τις τεχνικές και τις διαδικασίες των ομάδων APT μέσω των διαφόρων τεχνολογιών ανίχνευσης και προστασίας Endpoint που έχουν στη διάθεσή τους.