THEPOWERGAME

Το «Cyber Attack Trends: 2022 Security Report» αποκαλύπτει τις βασικές τάσεις στον κυβερνοχώρο από το 2021, συμπεριλαμβανομένης της «φρενίτιδας» επιθέσεων στην αλυσίδα εφοδιασμού και της αυξημένης αναστάτωσης στην καθημερινή ζωή. Η Εκπαίδευση και η Έρευνα αναδείχθηκαν ως ο πιο στοχευμένος κλάδος.

Ειδικότερα συμφώνα με την έρευνα, η Check Point Research (CPR), το Threat Intelligence τμήμα της Check Point Software Technologies Ltd. (NASDAQ: CHKP), κορυφαίος πάροχος λύσεων κυβερνοασφάλειας παγκοσμίως, δημοσίευσε το Security Report της για το 2022. Από την επίθεση στην SolarWinds στις αρχές του προηγούμενου έτους, η οποία παρουσίασε ένα εντελώς νέο επίπεδο πολυπλοκότητας και εξάπλωσης, μέχρι τον Δεκέμβριο και την εισροή εκμεταλλεύσεων ευπάθειας του Apache Log4j, το 2022 Security Report αποκαλύπτει τους βασικούς φορείς επίθεσης και τις τεχνικές που παρατηρήθηκαν από την CPR κατά το 2021.

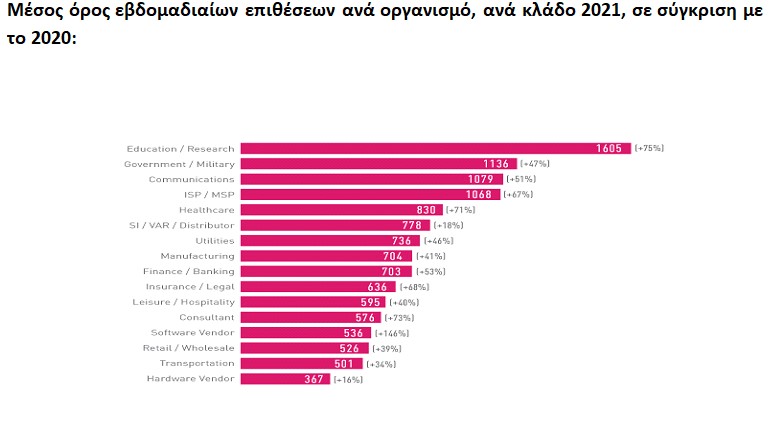

Συνολικά το 2021, οι οργανισμοί υπέστησαν 50% περισσότερες εβδομαδιαίες επιθέσεις στον κυβερνοχώρο από ό,τι το 2020. Από το σύνολο, οι 1.605 εβδομαδιαίες επιθέσεις αφορούσαν στον τομέα της Εκπαίδευσης/Έρευνας που πρωτοστάτησε (αύξηση 75%). Ακολούθησαν ο τομέας Κυβέρνηση/Ένοπλες Δυνάμεις με 1.136 εβδομαδιαίες επιθέσεις (αύξηση 47%) και αυτός των Επικοινωνιών με 1.079 εβδομαδιαίες επιθέσεις (αύξηση 51%). Οι προμηθευτές λογισμικού παρουσίασαν τη μεγαλύτερη ανάπτυξη από έτος σε έτος (146%), η οποία συμβαδίζει με τη διαρκώς αυξανόμενη τάση των επιθέσεων στην αλυσίδα εφοδιασμού λογισμικού που παρατηρείται το 2021. Επίσης το 2021, σημειώθηκαν εξελισσόμενες επιθέσεις σε κινητές συσκευές, αύξηση σε σημαντικές ευπάθειες στις υπηρεσίες cloud και η επιστροφή του διαβόητου botnet Emotet.

Τα κυριότερα σημεία από το 2022 Security Report περιλαμβάνουν:

⦁ Επιθέσεις στην αλυσίδα εφοδιασμού: η περιβόητη επίθεση της SolarWinds έθεσε τα θεμέλια για μια φρενίτιδα επιθέσεων στην αλυσίδα εφοδιασμού. Το 2021 σημειώθηκαν πολυάριθμες εξελιγμένες επιθέσεις, όπως αυτές στην ⦁ Codecov τον Απρίλιο και στην ⦁ Kaseya τον Ιούλιο, που ολοκληρώθηκαν με την ⦁ ευπάθεια ⦁ Log⦁ 4⦁ j που αποκαλύφθηκε τον Δεκέμβριο. Ο εντυπωσιακός αντίκτυπος που επιτυγχάνεται από αυτήν την ευπάθεια σε μια βιβλιοθήκη ανοιχτού κώδικα καταδεικνύει τον τεράστιο εγγενή κίνδυνο στις αλυσίδες εφοδιασμού λογισμικού.

⦁ Κυβερνοεπιθέσεις που διαταράσσουν την καθημερινή ζωή: Το 2021 σημειώθηκε μεγάλος αριθμός επιθέσεων που στόχευαν κρίσιμες υποδομές που οδήγησαν σε τεράστια αναστάτωση της καθημερινής ζωής πολιτών και σε ορισμένες περιπτώσεις απείλησαν ακόμη και το αίσθημα της φυσικής τους ασφάλειας.

⦁ Επίθεση σε Υπηρεσίες Cloud: Τα τρωτά σημεία των παρόχων cloud δημιούργησαν πολύ μεγαλύτερη ανησυχία το 2021 από ό,τι στο παρελθόν. Τρωτά σημεία που εκτέθηκαν καθ’ όλη τη διάρκεια του έτους επέτρεψαν στους εισβολείς, για διαφορετικά χρονικά πλαίσια, να εκτελέσουν αυθαίρετο κώδικα, να κλιμακωθούν σε δικαιώματα root, να αποκτήσουν πρόσβαση σε μαζικές ποσότητες ιδιωτικού περιεχομένου, ακόμη και να διασταυρωθούν μεταξύ διαφορετικών περιβαλλόντων.

⦁ Εξελίξεις στο τοπίο των κινητών: Καθ’ όλη τη διάρκεια του έτους, οι φορείς απειλών χρησιμοποιούν όλο και περισσότερο το smishing (SMS phishing) για διανομή κακόβουλου λογισμικού και έχουν επενδύσει σημαντικά στην παραβίαση λογαριασμών Μέσων Κοινωνικής Δικτύωσης για να αποκτήσουν πρόσβαση σε κινητές συσκευές. Η συνεχής ψηφιοποίηση του τραπεζικού τομέα το 2021 οδήγησε στην εισαγωγή διαφόρων εφαρμογών που σχεδιάστηκαν για τον περιορισμό της φυσικής αλληλεπίδρασης κάτι που με τη σειρά του οδήγησε στη διανομή νέων απειλών.

⦁ Ρωγμές στο οικοσύστημα ransomware: Οι κυβερνήσεις και οι υπηρεσίες επιβολής του νόμου άλλαξαν τη στάση τους έναντι των οργανωμένων ομάδων ransomware το 2021 και στράφηκαν από την πρόληψη και την αντίδραση, σε προληπτικές επιθετικές επιχειρήσεις κατά των χειριστών ransomware, των κεφαλαίων τους και της υποστηρικτικής υποδομής. Η μεγάλη αλλαγή συνέβη μετά το περιστατικό της Colonial Pipeline τον Μάιο που έκανε την κυβέρνηση Μπάιντεν να συνειδητοποιήσει ότι έπρεπε να εντείνει τις προσπάθειες για την καταπολέμηση της απειλής ransomware.

⦁ Η επιστροφή του Emotet: Ένα από τα πιο επικίνδυνα και διαβόητα botnets στην ιστορία, επιστρέφει. Από την επιστροφή του Emotet τον Νοέμβριο, η CPR διαπίστωσε ότι η δραστηριότητα του κακόβουλου λογισμικού ήταν τουλάχιστον 50% από αυτήν που παρατηρήθηκε τον Ιανουάριο του 2021, λίγο πριν την αρχική του κατάργηση. Αυτή η ανοδική τάση συνεχίστηκε όλο τον Δεκέμβριο με αρκετές καμπάνιες στο τέλος του έτους και αναμένεται να συνεχιστεί και το 2022, τουλάχιστον μέχρι την επόμενη προσπάθεια κατάργησης.

«Σε ένα χρόνο που ξεκίνησε με τις συνέπειες μιας από τις πιο καταστροφικές επιθέσεις στην αλυσίδα εφοδιασμού στην ιστορία, είδαμε αυξημένη αυτοπεποίθηση και πολυπλοκότητα στις κινήσεις των παραγόντων απειλής», δήλωσε η Maya Horowitz, VP Research στην Check Point Software. «Η κορύφωση επιτεύχθηκε με την εκμετάλλευση της ευπάθειας Log4j, η οποία, για άλλη μια φορά, αιχμαλώτισε την κοινότητα ασφαλείας και έφερε στο προσκήνιο το τεράστιο επίπεδο κινδύνου που είναι εγγενές στις αλυσίδες εφοδιασμού λογισμικού. Στους μήνες που μεσολάβησαν, είδαμε υπηρεσίες cloud να δέχονται επίθεση, παράγοντες απειλών να εστιάζουν στις κινητές συσκευές, τον αγωγό Colonial να κρατείται όμηρος για λύτρα και την αναβίωση ενός από τα πιο επικίνδυνα botnets στην ιστορία».

Συνεχίζοντας η Maya Horowitz είπε: «Αλλά δεν είναι όλα τόσο καταστροφικά. Το οικοσύστημα ransomware υπέστη ρωγμές το 2021, καθώς οι κυβερνήσεις και οι υπηρεσίες επιβολής του νόμου σε όλο τον κόσμο αποφάσισαν να τηρήσουν πιο σκληρή στάση ειδικά για τις ομάδες αυτές. Αντί να αντιδρούν με διορθωτικά μέτρα, ορισμένα συγκλονιστικά γεγονότα ξύπνησαν τις κυβερνήσεις στο γεγονός ότι έπρεπε να υιοθετήσουν μια πιο προληπτική προσέγγιση για την αντιμετώπιση του κινδύνου στον κυβερνοχώρο. Η ίδια φιλοσοφία επεκτείνεται και στις επιχειρήσεις, οι οποίες δεν έχουν πλέον την πολυτέλεια να ακολουθούν μια ασύνδετη προσέγγιση αντίδρασης για την αντιμετώπιση απειλών κατόπιν εορτής. Απαιτείται να έχουν πρόσβαση 360 μοιρών σε πληροφορίες για τις απειλές σε πραγματικό χρόνο και μια υποδομή ασφαλείας που να μπορεί να κινητοποιηθεί με αποτελεσματικό, συντονισμένο τρόπο».

Το ‘Cyber Attack Trends: 2022 Security Report’ παρέχει μια λεπτομερή επισκόπηση του τοπίου των απειλών στον κυβερνοχώρο. Τα ευρήματα αυτά βασίζονται σε δεδομένα που προέρχονται από το ThreatCloud Intelligence της Check Point Software μεταξύ Ιανουαρίου και Δεκεμβρίου 2021, υπογραμμίζοντας τις βασικές τακτικές που χρησιμοποιούν οι εγκληματίες του κυβερνοχώρου για να επιτεθούν σε επιχειρήσεις.